Scritto da Ivana Basaric

C’erano una volta i ladri di biciclette… oggi invece conviviamo con i ladri dei dati. Gli attacchi del cyber crime diventano sempre più sofisticati e orientati al mondo del business. Diventa quindi fondamentale in azienda avere consapevolezza e accesso alle attività di mitigation e remedation che possano proteggerti in caso di un attacco cyber. Con il portale MyElmec puoi entrare facilmente in contatto con la nostra business unit CybergON che ha come obiettivo quello di offrire servizi proprio nell’ambito della sicurezza informatica.

Hai un attacco cyber in corso e non sai cosa fare? Vuoi conoscere le vulnerabilità dei tuoi sistemi? Ti chiedi sei il tuo antivirus stia funzionando correttamente? Non sai se una mail che hai ricevuto ha un allegato pericoloso? Vorresti formare i tuoi utenti per riconoscere possibili attacchi cyber? Ecco tutte le domande a cui abbiamo cercato di dare risposta con la dashboard dedicata alla sicurezza informatica, che da oggi è accessibile dal portale MyElmec. In questo modo potrai avere sempre a disposizione un cyber security advisor con te.

INDICE CONTENUTI

- I SERVIZI DI CYBERGON

- VULNERABILITY ASSESSMENT

- XDR

- PASSWORD SICURE CON IL SERVIZIO AD AUDIT

- CONTROLLA I FILE CHE RICEVI GRAZIE ALLA SANDBOX

- monitora il tuo perimetro sIEM

- TICKET

- IL FUNZIONAMENTO DEL TUO ANTIVIRUS

I Servizi di CybergON

Se ancora non conosci il mondo CybergON, la business unit di Elmec Informatica dedicata alla cyber security, dalla home page del MyElmec potrai avere una overview dei servizi offerti e contattarli per approfondimenti.

Security Awarness

Per tutti gli utenti iscritti al MyElmec, a prescindere che tu abbia o meno i servizi di CybergON è stata resa accessibile l’area Security Awareness dove potrai accedere ai documenti che ti illustrano le ultime modalità di attacco e le truffe con i consigli su come riconoscerli ed evitarli. Il documento può essere scaricato e inoltrato a tutti gli utenti della tua azienda per renderli consapevoli riguardo alle ultime novità del cyber crime.

Iscriviti al canale Telegram

Per conoscere invece in tempo reale quelle che sono le ultime novità del cyber crime ti consigliamo di iscriverti al canale Telegram di CybergON

Contatta il CERTteam

Hai un attacco informatico in corso? Le prime ore sono cruciali! Ecco perché direttamente dal MyElmec e dal sito elmec.com ti abbiamo dato la possibilità di contattare subito il team di Incident Response a rapido intervento con copertura 24x7.

HAI GIÀ IL MYELMEC? SCOPRI LA DASHBOARD security

NON SEI ANCORA REGISTRATO SUL MYELMEC?COMPILA IL FORM E ATTIVA LA DEMO

Il servizio di Vulnerability Assessment

Questa dashboard è accessibile a tutti i clienti security, sia quelli che hanno il servizio di continuous vulnerability check sia per quelli che non lo hanno attivo. Chi non ha attivo questo check vedrà i risultati della scansione del perimetro pubblico, mentre chi ha attivo il servizio avrà a disposizione anche i dati legati alla scansione della rete interna.

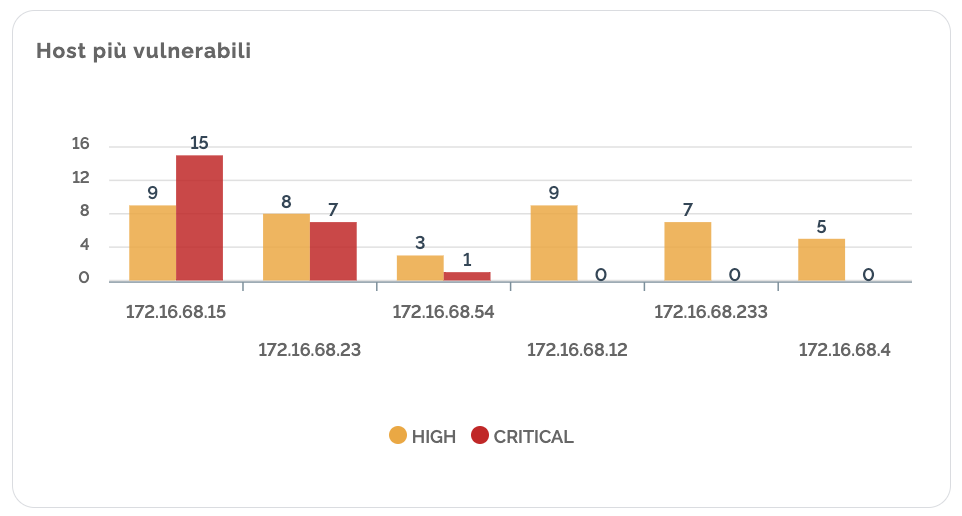

Grazie al grafico Host più vulnerabili puoi tenere sotto osservazione gli host (individuati con gli indirizzi IP) con un maggior numero di vulnerabilità classificate come high e critical. Direttamente da questi istogrammi puoi entrare nel dettaglio dell’elenco host.

Dall’elenco puoi infatti conoscere le caratteristiche della vulnerabilità individuata, così come rintracciare i vari Item dentro il CMDB Atlantis o vedere i dettagli dell’attività di patching.

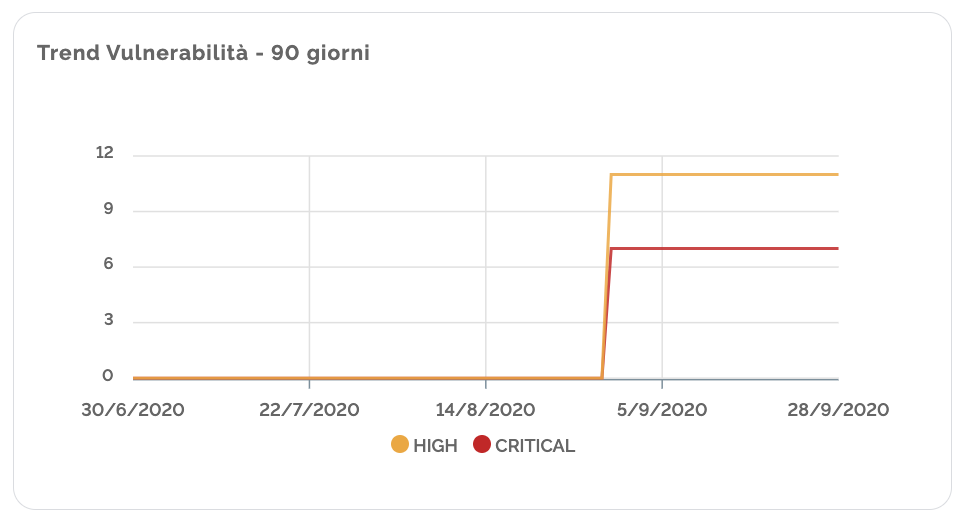

Grazie ai nostri tool di security viene eseguita una scansione settimanale della rete che permette di ricostruire il trend delle vulnerabilità degli ultimi 90 giorni con evidenza delle minacce classificate come high o critical. L’obiettivo è monitorare se le azioni di mitigazione messe in atto, come per esempio l’attività di patching, permettono a questo trend di decrescere.

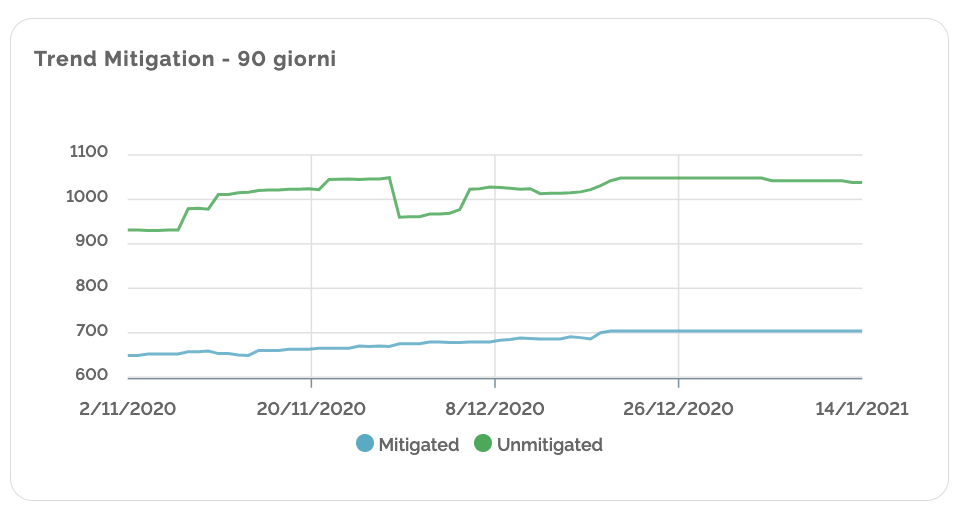

Nel grafico del trend di mitigation puoi infatti monitorare come sta andando la tua attività di patching e le altre attività di mitigazione delle vulnerabilità. In particolare viene evidenziato il numero delle vulnerabilità già mitigate, quindi che sono state risolte e quelle che man mano compaiono, quindi unmitigated.

Nel grafico mitigation summary viene messo in risalto il numero totale delle vulnerabilità mitigate, classificate precedentemente come high e critical. In particolare si può sapere nel dettaglio quante di queste vulnerabilità sono presenti sulla tua infrastruttura da più o meno di 90 giorni.

Nella parte unmitigation summary invece hai rappresentate le vulnerabilità che sono ancora da mitigare. In particolare si evidenzia il numero delle vulnerabilità per cui è presente una patch negli ultimi 30 giorni e quindi tecnicamente mitigabili. Dall’altra parte vengono mostrate le vulnerabilità per le quali non è presente una patch e che quindi rendono i tuoi host potenzialmente attaccabili ed esposti al pericolo (Exploitable Host).

In questa grafico ti vengono mostrate tutte le tipologie di vulnerabilità, non più soltanto le high e critical, ma anche quelle low e medium.

Nella parte documentale è possibile recuperare tutti i documenti tecnici, i vari summary, report e review prodotti dal team tecnico.

In questa parte della dashboard puoi ordinare le vulnerabilità per numero di host impattati o per gravità. Grazie al tasto info puoi entrare nel dettaglio e conoscere la natura della vulnerabilità, la soluzione da applicare e i vari dettagli tecnici.

In questa parte della dashboard è possibile fare ricerche per host filtrando per host name o per gravità della vulnerabilità.

Scopri XDR, non un semplice antivirus

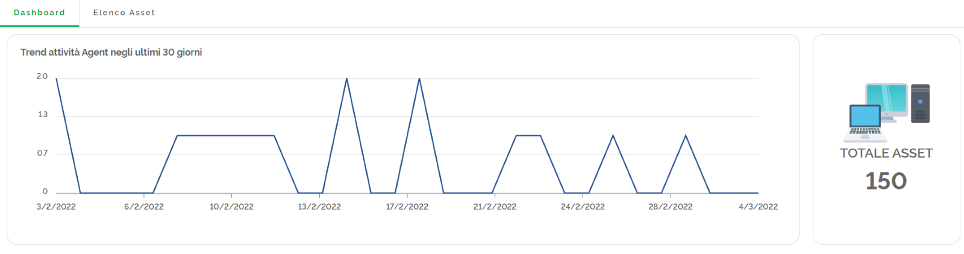

Grazie ai grafici di questa sezione puoi analizzare gli eventi rilevati dal software XDR, ovvero Extended Prevention and Detection. Grazie all’analisi del traffico di rete generato dai dispositivi, agli algoritmi avanzati di analisi comportamentale e all’apprendimento automatico della quotidianità dell’utente, il software è in grado di analizzare i log generati, correlare gli eventi e determinare eventuali anomalie. A differenza delle più semplici soluzioni antivirus che monitorano esclusivamente i file, un XDR agisce anche su eventi network, esecuzioni fileless, variabili euristiche e comportamentali.

Il primo grafico della dashboard indica l’andamento degli allarmi che sono stati generati negli ultimi 30 giorni. Inoltre, puoi visualizzare il totale degli asset su cui è presente l’agente XDR.

Nella sezione sottostante viene indicato il numero di asset che non riportano i propri dati da più di 30 giorni. Un comportamento di questo genere si riscontra tipicamente quando un pc resta spento a lungo, viene riformattato o quando l'agente XDR presenta dei malfunzionamenti.

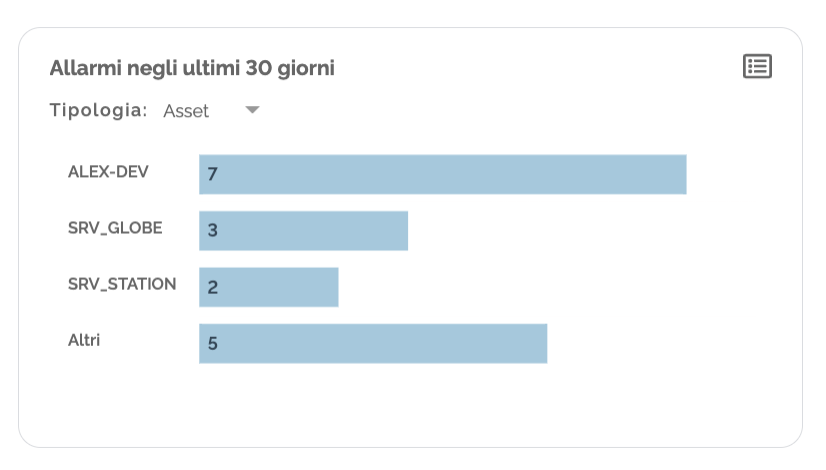

Nel riquadro Allarmi automaticamente risolti dall’Agent puoi vedere il dettaglio degli allarmi che il software XDR ha rilevato e gestito in autonomia.

Nel riquadro segnalazioni in gestione al SOC sono evidenziati gli allarmi provenienti dall’agent, ma che necessitano un intervento degli esperti di CybergON. Tutti i grafici sono interattivi e permettono di consultare il dettaglio delle segnalazioni gestite dal SOC.

Infine, nel grafico a istogramma interattivo, hai l'evidenza degli user e asset con più allarmi negli ultimi 30 giorni con la possibilità di approfondirne il dettaglio.

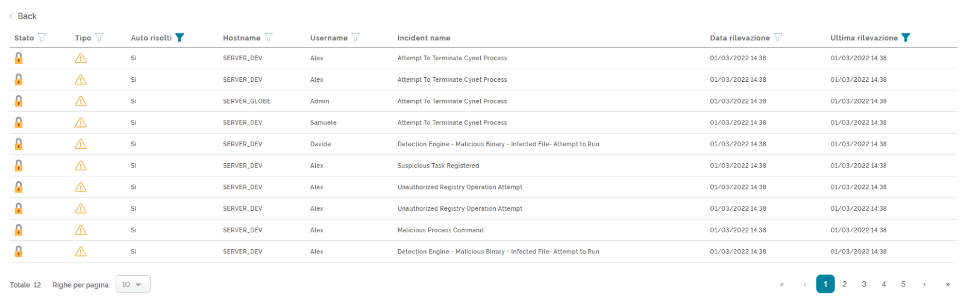

Infatti, nella lista degli alert, puoi sapere se la problematica è stata risolta dal software XDR quando è stato rilevato l’alert e quale oggetto/utente è stato impattato.

Password sicure con il servizio AD Audit

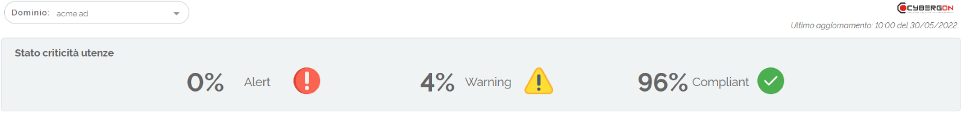

In questa dashboard dedicata al servizio AD Audit puoi monitorare la sicurezza dei tuoi utenti nel dominio e intraprendere le azioni necessarie.

La panoramica iniziale della quantità di alert, warning e utenti compliant ti permette di avere una visuale della sicurezza del dominio Active Directory. Queste percentuali si riferiscono allo stato cumulativo delle criticità rilevate sulle password degli utenti.

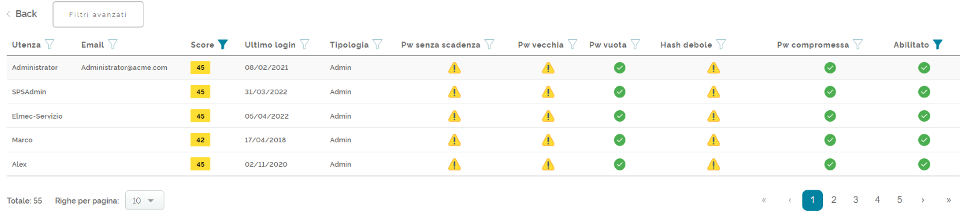

Nella tabella Utenze con maggiore criticità trovi elencate in ordine crescente le utenze più critiche. Lo score è calcolato utilizzando numerose variabili che determinano il rischio potenziale dell’utenza. Più basso è lo score, maggiore è il rischio corrispondente.

I principali criteri che determinano lo score possono essere visualizzati cliccando sulla singola utenza riportata in tabella. Ad esempio, i fattori da considerare sono: password compromesse, quelle senza scadenza, password vecchie o utenti senza password, etc.

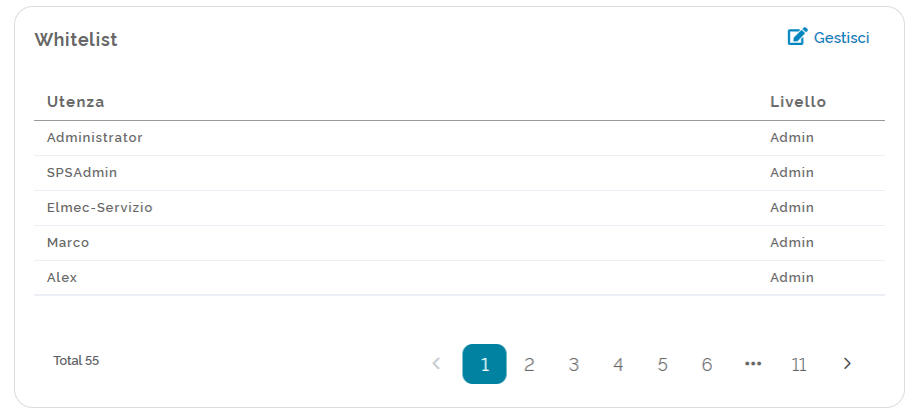

Puoi gestire anche una whitelist in cui inserire consapevolmente e a tua discrezione gli account con situazioni note e sotto controllo per dare la possibilità di focalizzarti su quello che è realmente critico.

Puoi gestire anche una whitelist in cui inserire consapevolmente e a tua discrezione gli account con situazioni note e sotto controllo per dare la possibilità di focalizzarti su quello che è realmente critico.

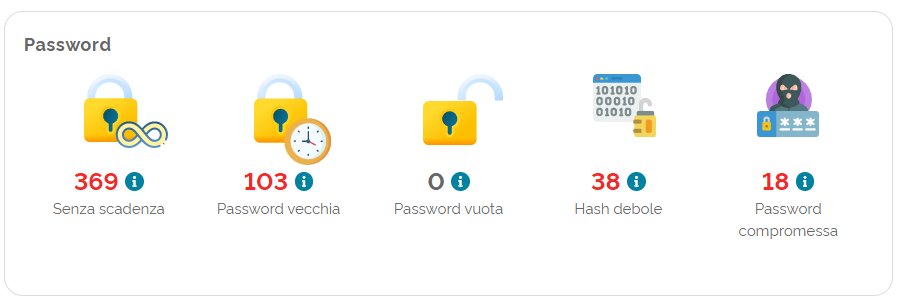

Nella sezione Password hai una overview delle principali cause di esposizione al rischio delle tue password.

Nella sezione Password hai una overview delle principali cause di esposizione al rischio delle tue password.

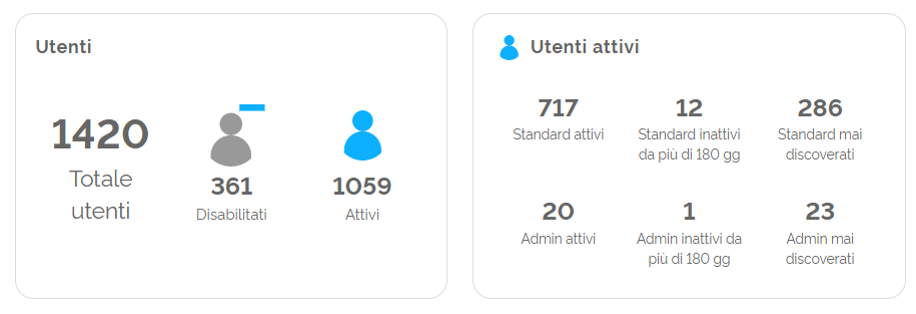

Nella sezione Utenti sono indicati gli utenti attivi, inattivi e disabilitati. Per gli utenti abilitati è disponibile un‘ulteriore ripartizione tra Standard e Admin (amministratori di dominio).

Infine, è possibile visualizzare l’andamento delle password critiche nel tempo e i ticket aperti e gestiti nell'ultimo mese relativi al servizio di AD Audit.

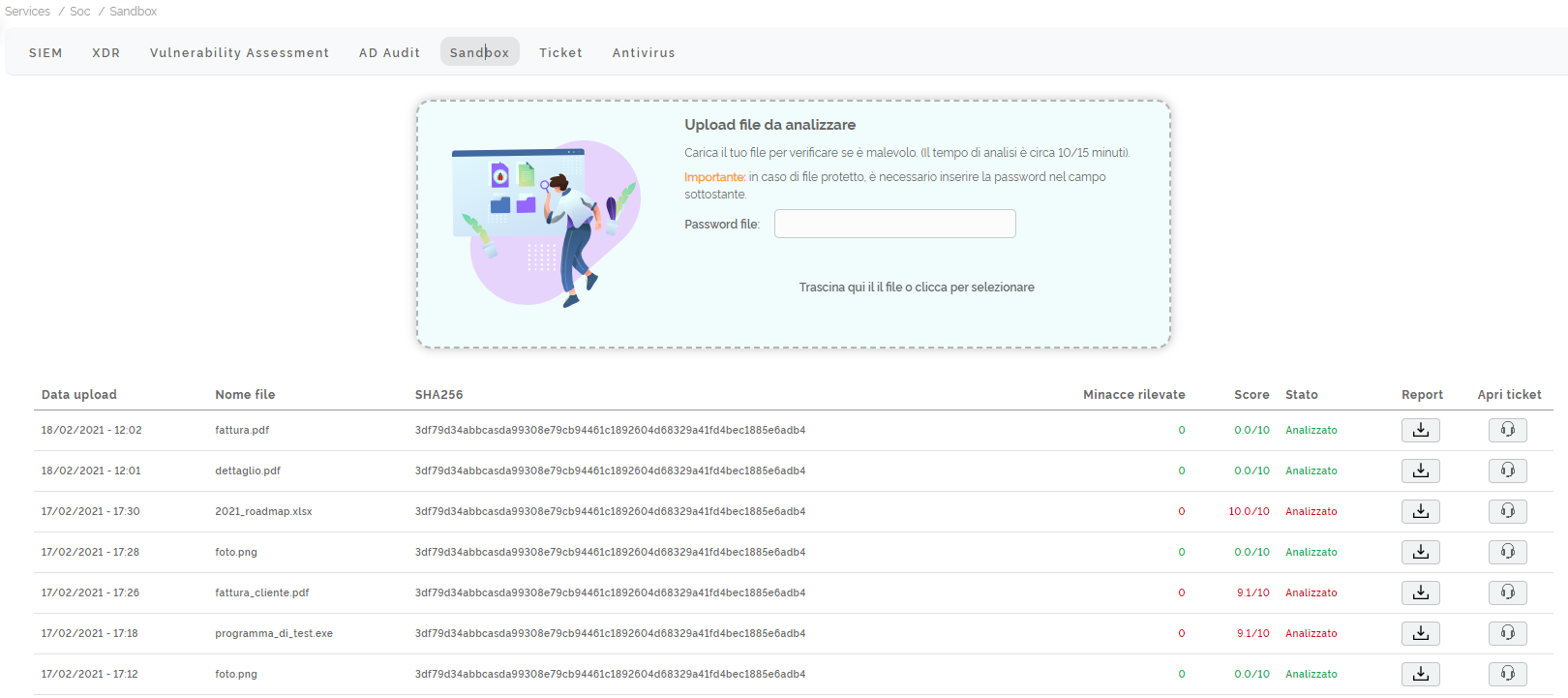

Controlla i file che ricevi grazie alla Sandbox

Nella Sandbox, sviluppata internamente dal team di CybergON, puoi caricare un file per il quale hai dei dubbi di sicurezza. Grazie al tool infatti, ti viene rilasciato un report con uno score da 1 a 10, che ti permette di verificare l’effettiva pericolosità o meno del file caricato.

Inserendo la password file puoi caricare anche un archivio protetto da password.

Analizza il tuo perimetro SIEM

In questa dashboard dedicata alla visualizzazione del perimetro delle fonti degli eventi rilevati, puoi monitorare le attività implementate da CybergON per garantire la sicurezza della tua infrastruttura.

Le informazioni che puoi trovare sono relative a due aree:

- perimetro delle fonti da cui vengono raccolti i dati e implementate le attività di cyber security;

- indicazione delle analisi e scansioni sulle diverse fonti eseguite da CybergON con evidenza degli eventi malevoli individuati e ticket aperti.

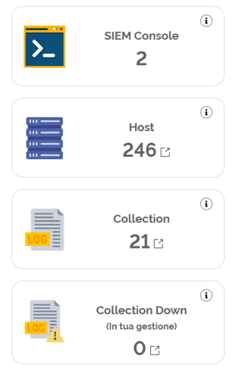

Nell’homepage puoi vedere le classificazioni delle fonti su cui vengono effettuate le analisi di eventi sospetti.

Le SIEM console sono distribuite nelle tue sedi e si occupano di raccogliere log di sistemi, reti e applicazioni e inviarli ad Elmec per l’elaborazione.

Gli Host sono sorgenti che inviano log al SIEM mentre le Collection sono Host di una determinata tecnologia/categoria.

L’indicazione Collection Down identifica il numero di Collection in tua gestione che non stanno inviando correttamente log al SIEM, causato da una misconfiguration o irraggiungibilità dell’host.

Per le categorie Host, Collection e Collection Down è possibile visualizzare l’elenco con i relativi dettagli, che compongono questi tre gruppi di elementi.

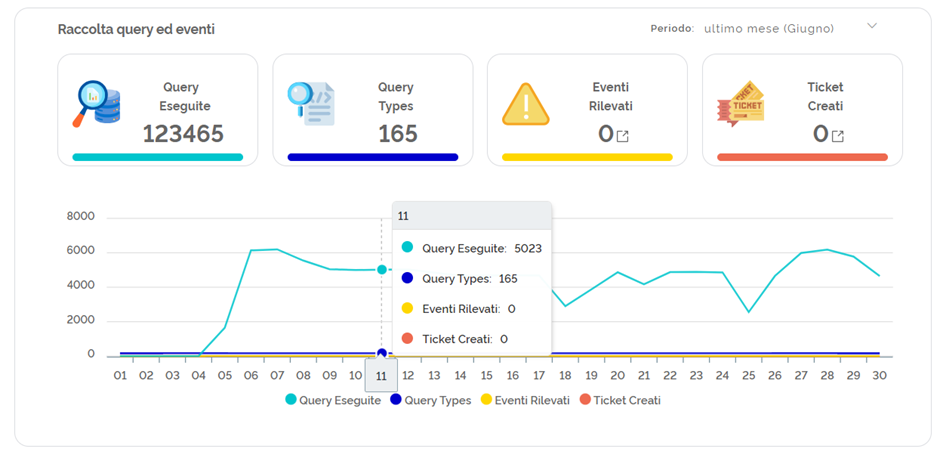

Mentre nella tabella Raccolta query ed eventi, è possibile vedere il grafico temporale delle query eseguite da CybergON e quanti eventi vengono rilevati da queste indagini. La quantità e la crescita delle query indica quanto il servizio è efficiente nell’individuare sempre più parametri di analisi delle fonti.

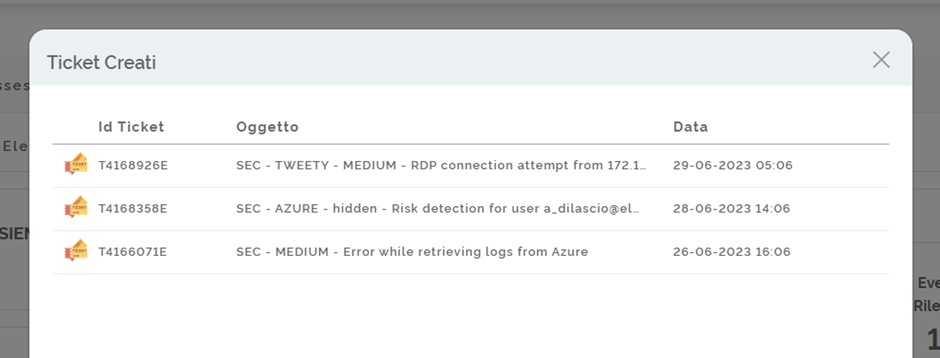

Gli eventi malevoli rilevati possono essere analizzati nell’apposita lista cliccando sul collegamento così come anche i ticket creati. A seconda della tipologia di eventi alcuni vengono risolti automaticamente dai tool di security mentre altri posso scatenare singolarmente l’apertura di un ticket o essere prima aggregati.

Cliccando su Ticket Creati viene aperto un pop up in cui puoi visionare i ticket nel dettaglio.

Nella tab di Elenco Collection è possibile visionare il nome della collection, l’hostname collegato, se questo è up o down, l’ultima rilevazione, se è in tua gestione o in gestione Elmec e infine puoi visionare nel dettaglio l’host.

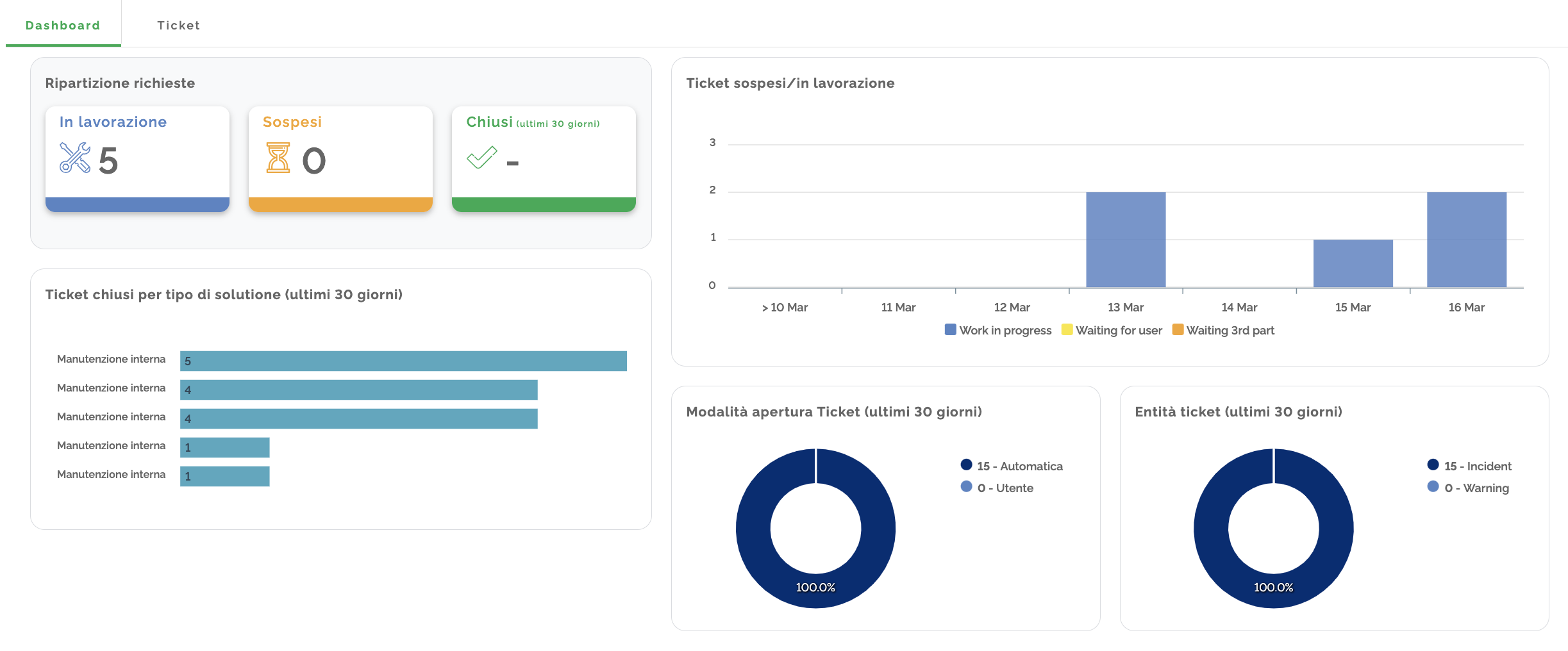

Monitora i tuoi ticket di security

In questa parte della dashboard puoi avere sotto controllo i ticket aperti in ambito security. In particolare puoi monitorare quelli in lavorazione, sospesi e chiusi negli ultimi 30 giorni.

Puoi sapere da quanto tempo vengono lavorati i ticket grazie al grafico della timeline che ti illustra sempre la settimana corrente e vedere i ticket classificati per tipo di soluzione adottata negli ultimi 30 giorni.

Dai grafici presenti nella dashboard puoi sapere quanti ticket vengono aperti in maniera automatica in quanto generati dal SIEM di CybergON e quanti invece sono aperti dai tuoi utenti. Puoi anche conoscere l’entità dei ticket aperti e quindi sapere quanti ticket sono stati classificati come warning e quanti come incident. Quando parliamo di warning di sicurezza intendiamo un possibile incident di sicurezza, mentre con incident abbiamo la certezza che ci sia stata una compromissione.

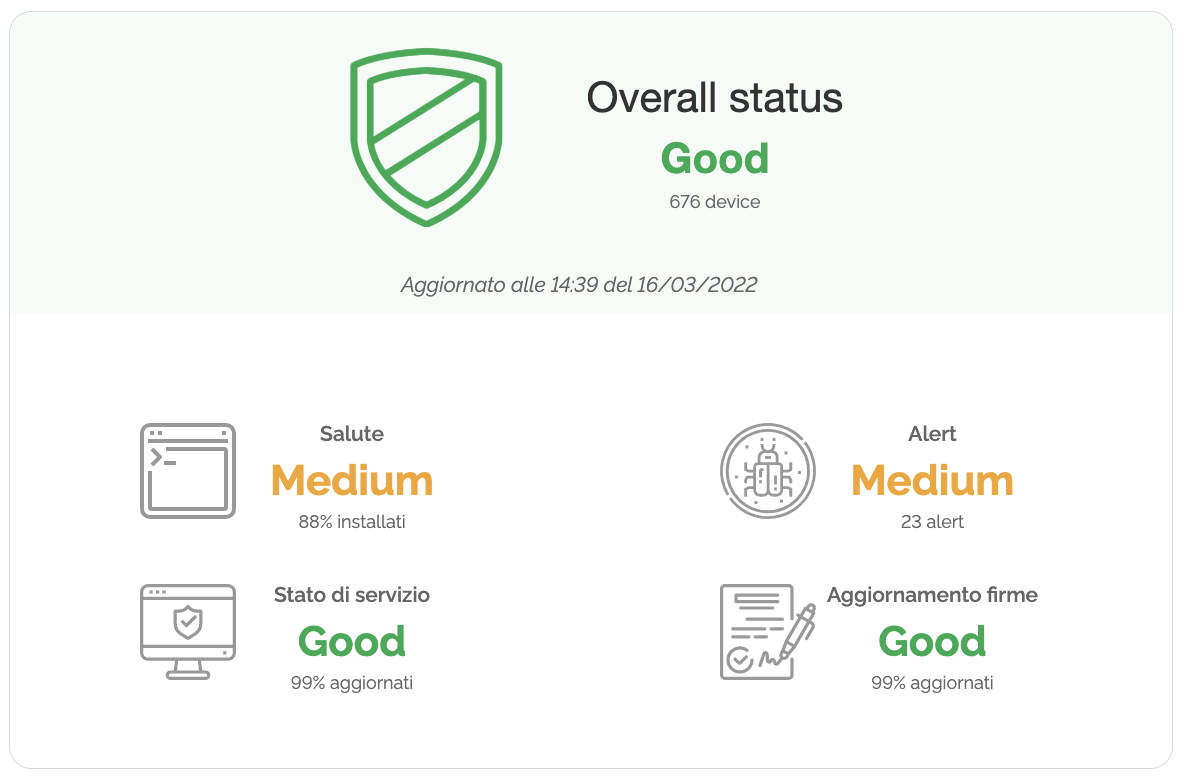

Il funzionamento del tuo Antivirus

Nella dashboard dedicata all’antivirus è possibile monitorare il corretto funzionamento del software dell’antivirus. All’interno del MyElmec infatti vengono semplificate le informazioni tecniche e le funzionalità del software, riportando quelle di maggiore rilievo per te come per esempio: lo stato di esposizione dei server e postazioni di lavoro, le soluzioni risolutive e le attività del nostro team tecnico per mitigare le varie minacce rilevate.

Nel primo grafico si trovano i parametri che determinano il corretto funzionamento del software dell’antivirus. Lo status overall è una media dei 4 parametri (salute, alert, stato di servizio e aggiornamento firme).

Nei grafici successivi puoi vedere su quante workstation e su quanti server è installato l’antivirus. Nel grafico Device non aggiornati puoi vedere quanti pc e server non hanno installata l’ultima versione rilasciata del software.

Nei due grafici riguardanti lo stato di salute delle postazioni di lavoro e server si evidenzia lo stato di sicurezza di quest’ultimi rispetto alle minacce rilevate e agli eventuali malfunzionamenti dell’antivirus.

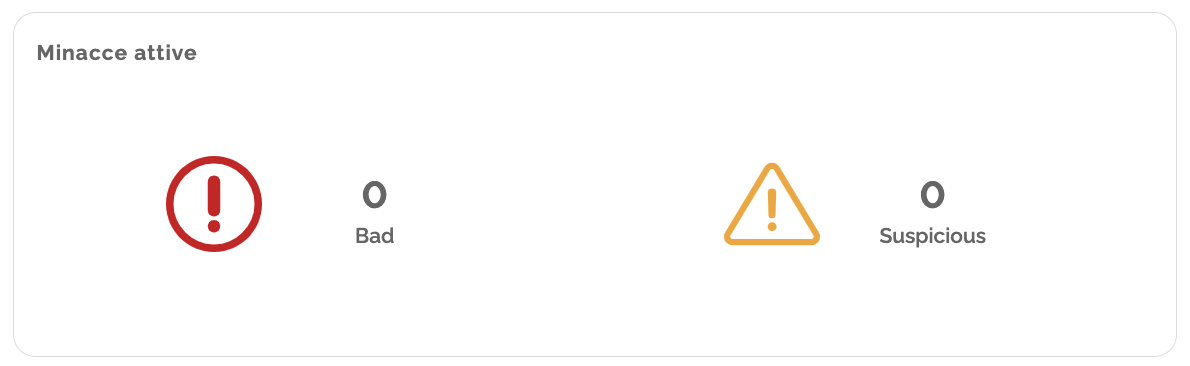

Nel grafico Device con minacce vengono evidenziate le minacce su cui porre attenzione, quindi quelle classificate come suspicious o bad.

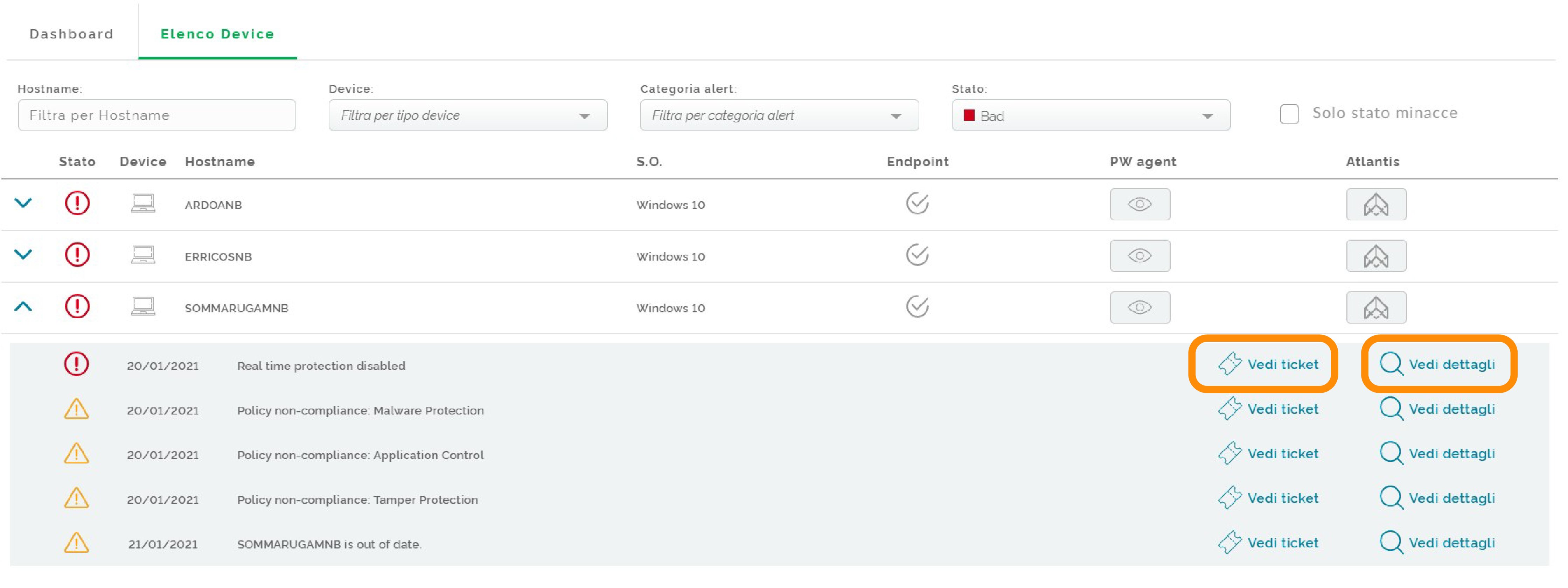

Tutti i grafici possono essere approfonditi grazie alla funzionalità drill down, che ti riporta alla dashboard Elenco device. All’interno di questo elenco, nel caso di minacce suspicious o bad, puoi vedere il dettaglio e accedere al ticket associato che ti permette di conoscere chi, lato Elmec, sta gestendo questo problema e cosa sta facendo per risolverlo.

Tutti i grafici possono essere approfonditi grazie alla funzionalità drill down, che ti riporta alla dashboard Elenco device. All’interno di questo elenco, nel caso di minacce suspicious o bad, puoi vedere il dettaglio e accedere al ticket associato che ti permette di conoscere chi, lato Elmec, sta gestendo questo problema e cosa sta facendo per risolverlo.

Vuoi esplorare la dashboard Security?

ENTRA NEL MYELMEC

Non conosci ancora il MyElmec?

Compila il form e attiva la demo del MyElmec per un mese